Wildcard SSL (подстановочный сертификат) – это цифровой инструмент для защиты неограниченного количества поддоменов первого уровня в рамках одного домена. Его главная особенность: использование символа «*» (звездочка) в поле Common Name, который заменяет любое техническое имя хоста. Это позволяет использовать один файл для всего проекта вместо выпуска десятков отдельных сертификатов.

Содержание

- Кому и когда нужен Wildcard SSL-сертификат

- Преимущества и недостатки Wildcard-сертификатов

- Сравнение Wildcard с другими SSL-сертификатами

- Как получить и установить Wildcard SSL-сертификат

- Автоматизация выпуска через DNS-01 (Let’s Encrypt)

- Распространенные ошибки и как их избежать

- Вывод: стоит ли переходить на Wildcard?

- Часто задаваемые вопросы

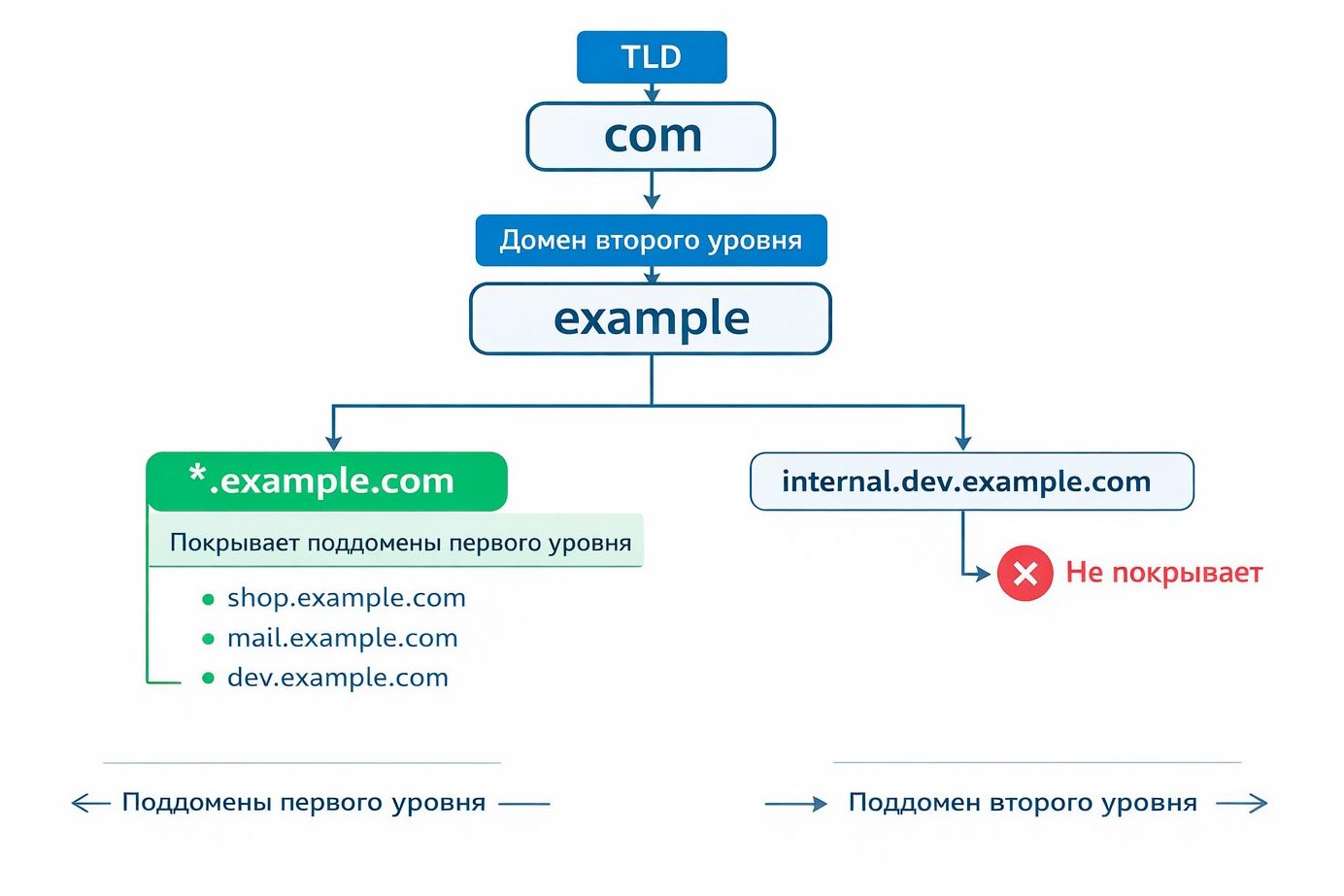

Сертификат *.example.com подходит для:

shop.example.commail.example.comapi.example.comdev.example.com

Технически защита действует только на одном уровне иерархии. Иерархия уровней: com (TLD) → example (SLD) → поддомен. Маска не сработает для адреса internal.dev.example.com, так как это поддомен второго уровня. Такой подход значительно упрощает администрирование ресурсов в рамках ЦОД и снижает нагрузку на веб-сервер.

Кому и когда нужен Wildcard SSL-сертификат

Переход на Wildcard SSL оправдан, когда ручное управление защитой тормозит развитие проекта. Вместо того чтобы получать новый сертификат на каждый адрес, вы внедряете один файл, закрывающий всю структуру. Это упрощает администрирование и экономит ресурсы компании.

Типовые сценарии:

- SaaS-сервисы с выделением имен под клиентов.

- Региональные поддомены для e-commerce проектов.

- Тестовые окружения и стейджинг (dev, stage).

- Крупные порталы с разветвленными внутренними сервисами.

- Конструкторы сайтов и мультисайтовые cms.

Пример: SaaS с 50+ поддоменами. Wildcard SSL позволяет автоматизировать выдачу HTTPS: защита для нового клиента активируется мгновенно и «подхватывается» сервером автоматически. Вам больше не нужно генерировать CSR и ждать валидации при каждой регистрации, что полностью освобождает администратора от рутинного ручного выпуска.

Когда это лишнее: если у сайта 1–2 постоянных поддомена, выгоднее использовать стандартные бесплатные решения или отдельные DV-сертификаты.

Преимущества и недостатки Wildcard-сертификатов

Использование Wildcard-решений – это баланс между операционной эффективностью и рисками безопасности. такой сертификат незаменим для динамичных проектов, но требует строгого контроля за приватными ключами на всех узлах сети:

Плюсы:

- неограниченная защита поддоменов одного уровня;

- упрощенное управление и продление;

- быстрая масштабируемость.

Минусы:

- риск «единой точки отказа» при утечке ключа;

- стоимость выше стандартных dv-сертификатов;

- отсутствие поддержки ev-валидации.

Сравнение Wildcard с другими SSL-сертификатами

Выбор типа защиты зависит от структуры веб-проекта и необходимого уровня доверия. Если стандартный сертификат защищает только один конкретный адрес, то мультидоменный вариант позволяет вписать в одну лицензию разные имена (например, site.ru и shop.com). Однако только подстановочный обеспечивает гибкость при работе с поддоменами: вам не нужно заранее знать их список, сертификат автоматически защитит любое новое имя на выбранном уровне. В то время как мультидоменные решения требуют перевыпуска при добавлении каждого нового адреса, подстановочный вариант остается статичным и надежным инструментом для крупных коммерческих узлов и ЦОД.

| Тип сертификата | Защищаемые домены | Цена | Лучше всего подходит для |

| Single-domain | 1 конкретный домен | низкая | личные блоги, сайты-визитки |

| Multi-domain (SAN) | список разных доменов | средняя | несвязанные проекты на одном ip |

| Wildcard | все поддомены (*) | высокая | SaaS, динамические поддомены |

| EV (Extended) | 1 домен (макс. доверие) | очень высокая | банки, крупные интернет-магазины |

Как получить и установить Wildcard SSL-сертификат

Процесс внедрения подстановочного сертификата отличается от стандартного обязательным использованием DNS-валидации. Это связано с тем, что подтверждение владения доменом через http-файл не дает гарантии контроля над всеми его будущими поддоменами. Для успешной активации защиты в ЦОД необходимо следовать четкому алгоритму:

- Генерация запроса CSR: при создании ключа в поле Common Name (CN) обязательно указывается маска

*.example.com. - Выбор поставщика: использование Let’s Encrypt для автоматизации или платных центров сертификации (Sectigo, GlobalSign) для получения OV-статуса.

- Проверка владения (Validation): добавление специальной TXT-записи в настройки dns вашего домена.

- Ожидание выпуска: для DV-сертификатов это занимает до 5 минут, для корпоративных (OV) – несколько рабочих дней.

- Получение файлов: скачивание основного сертификата (.crt) и цепочки промежуточных сертификатов (CA Bundle).

- Загрузка на сервер: размещение файлов в защищенной директории (например,

/etc/ssl/). - Обновление конфигурации: прописывание путей к файлам в настройках веб-сервера.

Установка на Nginx

Для настройки nginx необходимо объединить основной сертификат и цепочку в один файл. В блоке server укажите директивы: ssl_certificate /etc/ssl/fullchain.pem; ssl_certificate_key /etc/ssl/privkey.pem; после внесения изменений обязательно выполните nginx -t для проверки синтаксиса.

Установка на Apache

В конфигурационном файле виртуального хоста (VirtualHost) используются три основные директивы, которые указывают серверу путь к вашим криптографическим ключам и самому сертификату. SSLCertificateFile отвечает за основной сертификат вашего домена, SSLCertificateKeyFile указывает на приватный ключ, созданный вместе с CSR-запросом, а SSLCertificateChainFile (или SSLCACertificateFile в старых версиях) необходима для подключения цепочки промежуточных сертификатов удостоверяющего центра.

SSLCertificateFile /etc/ssl/cert.crt

SSLCertificateKeyFile /etc/ssl/private.key

SSLCertificateChainFile /etc/ssl/bundle.ca-bundle

Затем перезапустите сервис командой apachectl restart.

Автоматизация выпуска через DNS-01 (Let’s Encrypt)

Для wildcard-сертификатов проверка владения доменом через http-файл невозможна, поэтому используется протокол dns-01. этот метод требует создания временной txt-записи в dns-зоне домена, что подтверждает ваш контроль над всем доменным пространством. Автоматизация этого процесса позволяет забыть о ручном обновлении каждые 90 дней и исключает риск простоя сервисов в ЦОД.

Самый популярный инструмент для этого – certbot с соответствующими dns-плагинами. Пример команды для выпуска:

certbot certonly --manual --preferred-challenges dns -d "*.example.com" -d example.com

Для полной автоматизации (например, через Cloudflare или Route53) используются api-токены:

certbot certonly --dns-cloudflare --dns-cloudflare-credentials ~/.secrets/cloudflare.ini -d "*.example.com"

Альтернативный легковесный инструмент – lego, написанный на Go, который поддерживает более 75 dns-провайдеров «из коробки».

Подводные камни автоматизации:

- лимиты Let’s Encrypt (не более 50 сертификатов в неделю на домен);

- время распространения dns (propagation time) может занимать от нескольких секунд до минут;

- безопасность токенов (необходимо ограничивать права api-ключей только на правку записей txt).

Распространенные ошибки и как их избежать

Даже опытные инженеры могут столкнуться с проблемами при внедрении wildcard-решений. Правильная настройка требует учета специфики работы подстановочного символа и политик безопасности браузеров:

- игнорирование apex-домена: сертификат для

*.example.comне защищает основной доменexample.comавтоматически, если это не указано в SAN-полях при выпуске; - попытка защитить глубокие уровни: попытка использовать один файл для

sub.dev.site.comпровалится, так как маска работает только на один уровень; - единый ключ без ротации: установка одного и того же приватного ключа на десятки серверов повышает риск компрометации всей сети;

- ошибки смешанного контента (mixed content): загрузка скриптов или картинок по http после установки ssl ломает индикатор безопасности;

- отсутствие hsts: без строгой политики транспортной безопасности браузеры могут пытаться установить незащищенное соединение;

- пропуск caa-записей: отсутствие разрешающей записи в dns может блокировать выпуск сертификата выбранным центром;

- игнорирование промежуточных сертификатов (ca bundle): если не добавить цепочку в конфигурацию nginx или apache, мобильные браузеры выдадут ошибку доверия.

«Wildcard – это удобно, пока вы не потеряете один приватный ключ», – отмечает ведущий DevOps-инженер одного из крупнейших дата-центров.

Вывод: стоит ли переходить на Wildcard?

Wildcard SSL – это не просто способ защиты данных, а инструмент масштабирования. решение идеально подходит для проектов, которые растут «в ширину», создавая новые сервисы на поддоменах. переход оправдан, если вы цените автоматизацию и хотите минимизировать рутину в управлении цифровыми активами цод.

Чек-лист для принятия решения:

- у вас более 3 активных поддоменов?

- планируется ли динамическое создание имен для пользователей или тестов?

- критично ли для вас упрощение процесса продления (один файл вместо десяти)?

- позволяют ли ресурсы цод обеспечить надежное хранение одного приватного ключа?

Если вы ответили «да» хотя бы на три пункта – использование wildcard-сертификата станет для вас оптимальным выбором.

Часто задаваемые вопросы

Да, мы предоставляем такую возможность. Это повышает уровень доверия, так как в деталях сертификата будет указано название вашей компании.

Стандартный wildcard работает строго на одном уровне вложенности, указанном при выпуске. Для защиты более глубоких уровней потребуется либо отдельный сертификат на этот уровень, либо использование Multi-Domain (SAN) решения.

При использовании коммерческих сертификатов на 1 год – да, нужно подтверждать владение заново. При использовании Let’s Encrypt и настроенной автоматизации через API вашего DNS-провайдера этот процесс происходит незаметно для администратора.

Напрямую – нет. Однако использование одного сертификата для всех ресурсов позволяет эффективнее использовать механизмы кеширования соединений и сокращает время на tls-рукопожатие при переходе пользователя между вашими поддоменами.